Es ist nun schon einige Zeit her, dass ich meinen Blog mit neuen Beiträgen versorgt habe. Ich denke, dass der Beitragsoutput im Herbst-/Winter wieder steigen wird. Eine Meldung jedoch, die zumindest mir eine Erwähnung wert ist, hat mich nun dazu veranlasst, wiedermal ein wenig in die Tasten zu „hauen“.

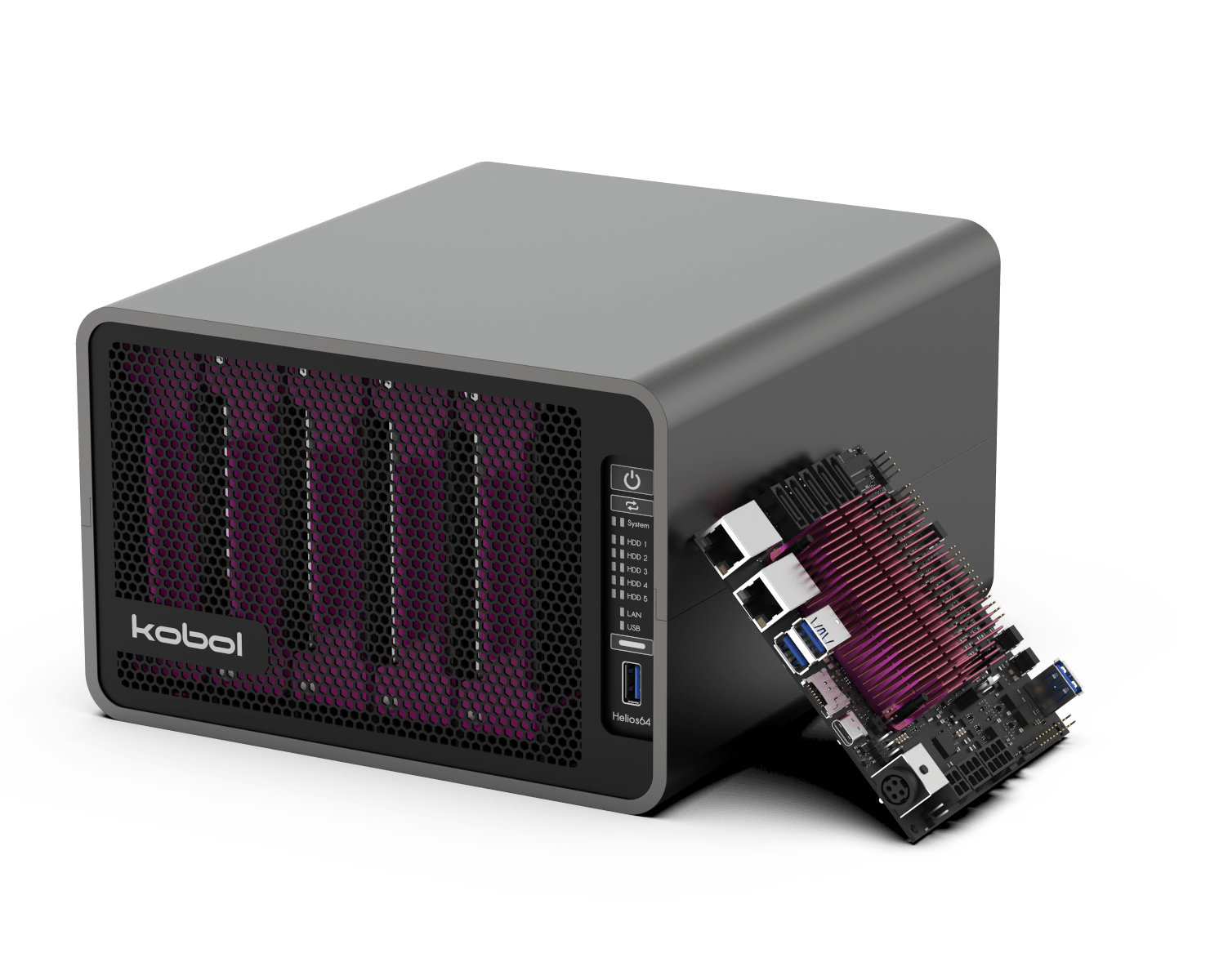

Ich hatte ja vor einiger Zeit für das KOBOL Helios 64 NAS eine Videoserie erstellt, die sich mit dem Zusammenbau & Setup des NAS-Bausatzes beschäftigt hat. Seit damals läuft das NAS bei mir im 24/7 Dauerbetrieb (ohne Probleme).

Alle Komponenten waren meiner Meinung nach sehr hochwertig. Beeindruckt war ich damals vor allem vom Metallgehäuse und dem durchdachten Design.

Und plötzlich ist Schluss…

Völlig unvorbereitet bekam ich dann gestern ein Email der Firma Kobol. Der Betreff „We are pulling the plug“, ließ mich Schlimmes vermuten.

Leider hatte ich mit meiner Vermutung recht.

Das Mail im Wortlaut:

Hi Folks, a bit saddened that after 4 months of radio silence we are coming up with a news that is clearly not the one you were expecting.

As the title says, we have decided to stop the adventure here. Quite a few reasons made us come up to this difficult decision, but it all comes down to 2 key points :

1. The still ongoing difficulties to manufacture electronics, to procure parts and mainly to control costs.

2. We made a rookie mistake of stretching ourselves very thin last year with the first delivery of Helios64 while being just a 3 men show. We should have brought few more people onboard sooner, but we waited too long until we were a bit burnt out.

Not seeing much improvement on the horizon and feeling like we didn’t ride the wave as we should have, our motivation started slowly to fade out lately. All of this is of course a bit frustrating and ironic because we had a great start with Helios64 plus a batch 2 waiting list that keeps growing and growing. We were also quite excited to come up with a refresh and improved version of Helios64.

But unfortunately sometimes it’s better to accept the fact that when the original motivation and passion are not there anymore then there is no point forcing it.

Now it’s time for us to go back to a more stable and sustainable work lifestyle. But who knows maybe Kobol will reborn again one day 😉

In the meantime we will post on the wiki all the blue prints of Heliso64. That should help people to tinker or even troubleshoot their board when necessary. We will try our best to provide still a bit of support during our free time. Sorry in advance for any inconvenience this will cause.

We are also happy to discuss editing access to our wiki if someone is interested to maintain the project a bit longer.

We want to thank you all very much to have followed us and supported us during this awesome adventure.

You can check directly the latest news on our BLOG.

Bleibt mir nur zu sagen, dass ich hoffe, dass es bald wiedermal so etwas gibt, denn die Idee dahinter fand ich durchwegs sehr gut.

Ich wünsche dem ehemaligen Kobol Team jedenfalls alles Gute!